Vidéo de la musique “Pure Blooded” !

Pure Blooded par TheBoatRocker.

Une parodie de Foreigner – Hot Blooded.

*Pure Blooded = Sang Pur

Source : https://rumble.com/

Vidéo de la musique “Pure Blooded” !

Pure Blooded par TheBoatRocker.

Une parodie de Foreigner – Hot Blooded.

*Pure Blooded = Sang Pur

Source : https://rumble.com/

Le mystère des pass sanitaires valides aux noms de Hitler, Mickey Mouse et Napoléon semble avoir été résolu. La faille se situe au niveau des panels utilisés pour créer les certificats dans les pays qui ont choisi une gestion décentralisée. Certains d’entre eux sont exposés sur le net sans protection.

Cette faille aurait été mise en évidence pour la première fois sur raidforums, puis les faux pass auraient été diffusés sur 4chan et Telegram.

Les pass sanitaires européens peuvent être générés de deux manières : soit automatiquement côté serveur, et envoyés via des applications, soit en mode manuel.

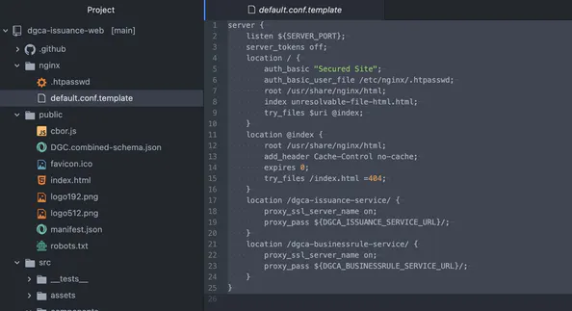

Ce mode implique l’utilisation d’une interface web qui a accès à un serveur backend (celui qui comprend les clés pour signer le certificat) : les médecins, les autorités sanitaires et les institutions autorisées à délivrer le pass sanitaire dans de nombreux pays européens peuvent y accéder, saisir leurs données et générer un certificat valide.

L’interface est open-source, elle s’appelle EU Digital COVID Certificate Issuance Web Frontend et est disponible à cette adresse : https://github.com/eu-digital-green-certificates/dgca-issuance-web

Voici quelques captures d’écran de l’application.

Voici le panel où vous entrez les données :

Le développeur de cette application a commis une véritable erreur de “programmeur” : avant d’émettre effectivement le certificat, opération qui laisserait une trace liée à chaque émission individuelle, les personnes qui saisissent des données sur l’interface via le navigateur peuvent avoir un aperçu du certificat en cours de génération, afin de vérifier qu’il fonctionne.

C’est le premier problème : l'”aperçu” est un QR Code valide, signé mais jamais émis par le système.

Tous les codes QR publiés ces derniers jours ont été créés à l’aide de la fonction de prévisualisation : aucun d’entre eux n’a jamais été émis, mais le fait qu’ils aient été signés avec des clés valides les rend de facto “valides” pour toutes les applications de vérification européennes.

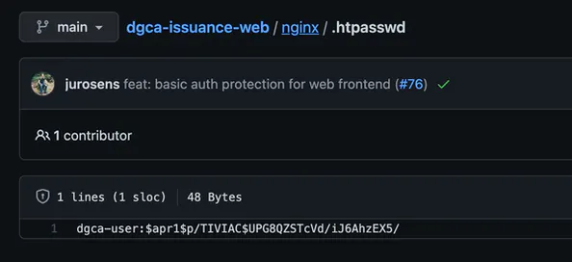

Pour pouvoir le faire, vous devez avoir accès à l’interface web, et c’est là que se situe le deuxième problème : le dépôt opensource de l’application fournit une configuration de développement avec un mot de passe pour accéder au serveur web. Un mot de passe trivial laissé dans le référentiel.

Dans un monde où les personnes travaillant sur les systèmes ont une idée de ce qu’elles font et disposent des compétences adéquates, une installation dans l’environnement de production, c’est-à-dire celui qui est réellement utilisé, utilise une logique de sécurité totalement différente de celle du serveur de développement, qui réside généralement sur un réseau inaccessible.

Mais l s’est avéré que cette interface était exposée sur une adresse Internet macédonienne sans protection adéquate : n’importe qui pouvait y accéder, saisir des données aléatoires, générer un certificat de “prévisualisation” et le distribuer.

Il pourrait y avoir des dizaines d’autres applications non protégées en Europe et dans le monde qui peuvent générer ces clés.

Les panels du Laos et du Vietnam ont également été trouvés à l’aide de moteur de recherches tels que censys.io (à titre d’exemple, ne permet pas de générer un QR code valide en Europe).

La seule solution serait d’invalider ceux émis avec les clés utilisées, sachant que pour chaque faux pass généré avec cette clé, il pourrait y avoir des centaines de milliers, voire des millions, d’authentiques pass. Ils devraient tous être régénérés, et en Europe, ce serait le chaos.

Pour le moment, il n’est pas possible de révoquer un seul certificat, mais seulement une clé entière : la Belgique, dans son application officielle, vient de révoquer le certificat macédonien qui a signé certains des faux pass sanitaires.

Cependant, les clés polonaise et française manquent : quelqu’un a toujours accès aux panels qui reposent sur ces clés, et les a utilisés pour générer les codes QR d’Hitler. Personne ne sait maintenant si la fuite a été colmatée.

Les personnes à l’origine de cette faille avaient d’abord indiquées avoir accès aux clefs-privées permettant de générer directement les QR-codes, si quelqu’un réussissait effectivement à accéder aux clefs-privées, il pourrait générer autant de pass sanitaire qu’il le souhaite très facilement : https://github.pathcheck.org/eu.dgc.html

Article original (italien) : https://www.dday.it/